เมื่อวานนี้ (วันที่ 27 มิถุนายน 2560) มีรายงานแจ้งเตือนจากสำนักข่าวต่างประเทศเรื่องการแพร่ระบาดของเจ้าไวรัสมัลแวร์เรียกค่าไถ่สายพันธุ์ใหม่ที่มีชื่อว่า Petya ซึ่งใช้วิธีการแพร่กระจายผ่านช่องโหว่ของระบบ SMBv1 แบบเดียวกับมัลแวร์เรียกค่าไถ่ WannaCry เลย ล่าสุด! สถิติความเสียหายพบคอมพิวเตอร์ทั่วโลกติดมัลแวร์นี้ไปแล้วกว่า 300,000 เครื่องภายใน 72 ชั่วโมงไปแล้ว

Petya Ransomware

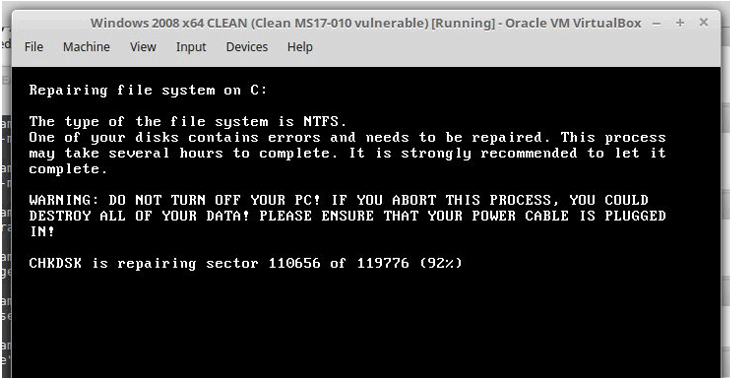

ตอนนี้มีการแจ้งข้อมูลมาแล้วว่าประเทศที่ถูกโจมตีก็มี ได้แก่ รัสเซีย ยูเครน อินเดีย และประเทศในแถบยุโรป หน่วยงานที่ได้รับผลกระทบ เช่น ธนาคารกลาง บริษัทพลังงานไฟฟ้า สนามบิน เป็นต้น ซึ่งมัลแวร์เรียกค่าไถ่ตัวนี้ เคยมีการแพร่ระบาดมาแล้วก่อนหน้านี้เมื่อกลางปี 2559 ลักษณะการทำงานจะไม่ใช่การเข้ารหัสลับไฟล์ข้อมูลเหมือนมัลแวร์เรียกค่าไถ่ทั่วไป แต่จะเข้ารหัสลับ Master File Table (MFT) ของพาร์ทิชัน ซึ่งเป็นตารางที่ใช้ระบุตำแหน่งชื่อไฟล์และเนื้อหาของไฟล์ในฮาร์ดดิสก์ ทำให้ผู้ใช้ไม่สามารถเข้าถึงข้อมูลในฮาร์ดดิสก์ได้

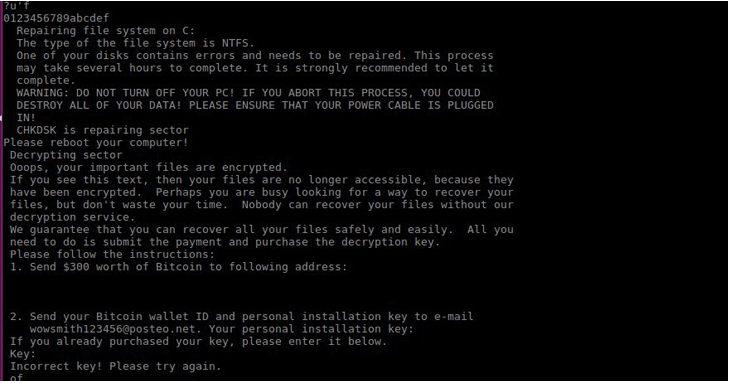

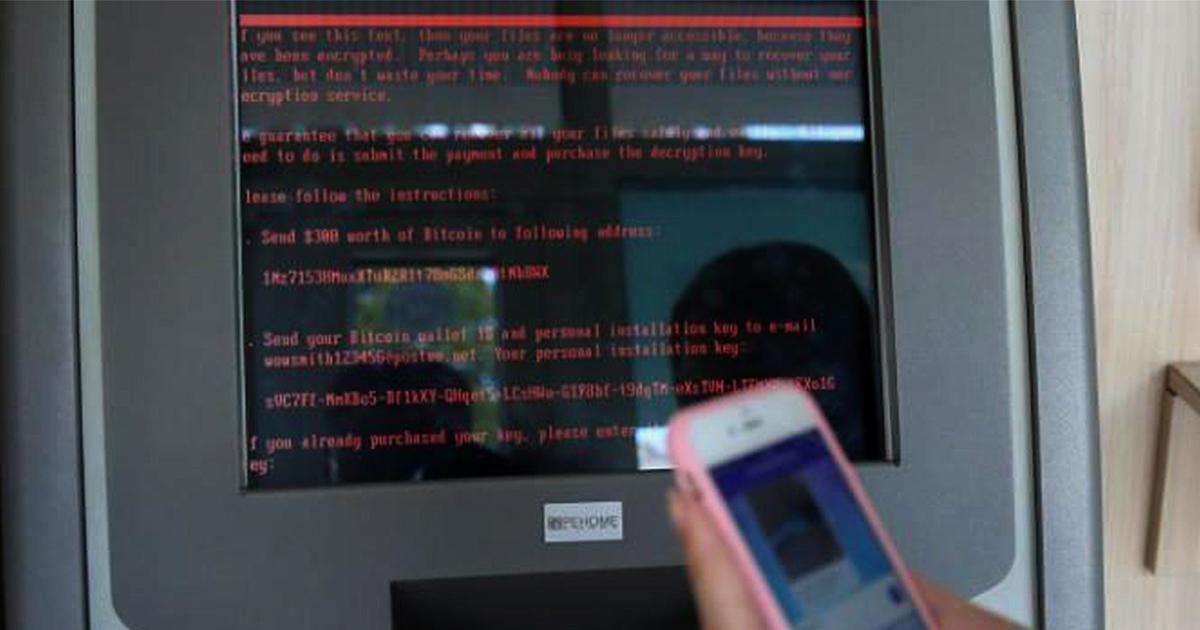

สำหรับเครื่องที่ตกเป็นเหยื่อมัลแวร์เรียกค่าไถ่ก็จะไม่สามารถเปิดระบบปฏิบัติการขึ้นมาใช้งานได้ตามปกติ โดยจะปรากฏหน้าจอเป็นข้อความสีดำตามรูปผู้พัฒนามัลแวร์เรียกร้องให้เหยื่อจ่ายเงินเป็นจำนวน 300 ดอลลาร์สหรัฐ โดยให้จ่ายเป็น Bitcoin เพื่อปลดล็อกถอดรหัสลับข้อมูล จากข้อมูลเบื้องต้น มัลแวร์เรียกค่าไถ่สายพันธุ์ใหม่ (ถูกเรียกชื่อว่า Petwrap) มีความสามารถในการแพร่กระจายโดยอัตโนมัติผ่านช่องโหว่ของระบบ SMBv1 ใน Windows ทำให้เครื่องคอมพิวเตอร์ที่ยังไม่ได้อัปเดตแพตช์แก้ไขช่องโหว่หรือเปิดให้สามารถเชื่อมต่อบริการ SMBv1 ได้จากเครือข่ายภายนอก มีโอกาสที่จะตกเป็นเหยื่อได้

ข้อแนะนำในการป้องกัน

- สำหรับครั้งแรกก่อนมีการเปิดใช้งานเครื่องคอมพิวเตอร์ ให้ตัดการเชื่อมต่อทางเครือข่ายก่อน (LAN และ WiFi) จากนั้นเปิดเครื่องคอมพิวเตอร์เพื่อติดตั้งแพตซ์ (ข้อ 3) หรือตั้งค่าปิดการใช้งาน SMBv1 (ข้อ 4) และทำการ Restart เครื่องคอมพิวเตอร์อีกครั้ง

- ในขณะใช้งานหากเครื่องคอมพิวเตอร์หยุดทำงานและแสดงหน้าจอสีน้ำเงิน ห้าม Restart เครื่อง เนื่องจากมัลแวร์ตัวนี้จะเข้ารหัสลับข้อมูลหลัง Restart เครื่อง ฉะนั้นให้รีบปิดเครื่องคอมพิวเตอร์และติดต่อผู้ดูแลระบบเพื่อสำรองข้อมูลออกจากเครื่องคอมพิวเตอร์โดยด่วน

- ติดตั้งแพตช์แก้ไขช่องโหว่ SMBv1 จาก Microsoft โดย Windows Vista, Windows Server 2008 ถึง Windows 10 และ Windows Server 2016 ดาวน์โหลดอัปเดตได้จาก UpdateWin10 ส่วน Windows XP และ Windows Server 2003 ดาวน์โหลดอัปเดตได้จาก UpdateXP

- หากไม่สามารถติดตั้งอัปเดตได้ เนื่องจากมัลแวร์เรียกค่าไถ่แพร่กระจายผ่านช่องโหว่ SMBv1 ซึ่งถูกใช้ใน Windows เวอร์ชันเก่า เช่น Windows XP, Windows Server 2003 หรืออุปกรณ์เครือข่ายบางรุ่น หากใช้งาน Windows เวอร์ชันใหม่และไม่มีความจำเป็นต้องใช้ SMBv1 ผู้ดูแลระบบอาจพิจารณาปิดการใช้งาน SMBv1 โดยดูวิธีการปิดได้จาก Close SMBv1

- หากไม่สามารถติดตั้งอัปเดตได้ ผู้ดูแลระบบควรติดตามและป้องกันการเชื่อมต่อพอร์ต SMB (TCP 137, 139 และ 445 UDP 137 และ 138) จากเครือข่ายภายนอก อย่างไรก็ตาม การบล็อกพอร์ต SMB อาจมีผลกระทบกับบางระบบที่จำเป็นต้องใช้งานพอร์ตเหล่านี้ เช่น file sharing, domain, printer ผู้ดูแลระบบควรตรวจสอบก่อนบล็อกพอร์ตเพื่อป้องกันไม่ให้เกิดปัญหา

- อัปเดตระบบปฎิบัติการให้เป็นเวอร์ชันล่าสุดอยู่เสมอ หากเป็นได้ได้ควรหยุดใช้งานระบบปฏิบัติการ Windows XP, Windows Server 2003 และ Windows Vista เนื่องจากสิ้นสุดระยะเวลาสนับสนุนด้านความมั่นคงปลอดภัยแล้ว หากยังจำเป็นต้องใช้งานไม่ควรใช้กับระบบที่มีข้อมูลสำคัญ

- ติดตั้งแอนติไวรัสและอัปเดตฐานข้อมูลอย่างสม่ำเสมอ ปัจจุบันแอนติไวรัสจำนวนหนึ่งสามารถตรวจจับมัลแวร์สายพันธุ์ที่กำลังมีการแพร่ระบาดได้แล้ว

ข้อแนะนำในการแก้ไขหากตกเป็นเหยื่อ

- หากพบว่าเครื่องคอมพิวเตอร์ตกเป็นเหยื่อมัลแวร์เรียกค่าไถ่ตัวนี้ ให้ตัดการเชื่อมต่อเครือข่าย (ถอดสาย LAN, ปิด Wi-Fi) และปิดเครื่องทันที

- แจ้งเตือนผู้ดูแลระบบในหน่วยงานว่ามีเครื่องคอมพิวเตอร์ตกเป็นเหยื่อ

ข้อแนะนำอื่นๆ

- ควรสำรองข้อมูลบนเครื่องคอมพิวเตอร์ที่ใช้งานอย่างสม่ำเสมอ และหากเป็นไปได้ให้เก็บข้อมูลที่ทำการสำรองไว้ในอุปกรณ์ที่ไม่มีการเชื่อมต่อกับระบบเครือข่ายอื่นๆ

- หากมีการแชร์ข้อมูลร่วมกันผ่านระบบเครือข่าย ให้ตรวจสอบสิทธิในการเข้าถึงข้อมูลแต่ละส่วน และกำหนดสิทธิ์ให้ผู้ใช้มีสิทธิ์อ่านหรือแก้ไขเฉพาะไฟล์ที่มีความจำเป็นต้องใช้สิทธิเหล่านั้น

แหล่งข่าวอ้างอิง

thehackernews ,telegraph.co.uk ,labsblog.f-secure.com ,bleepingcomputer.com , independent.co.uk , thaicert.or.th

You must be logged in to post a comment.